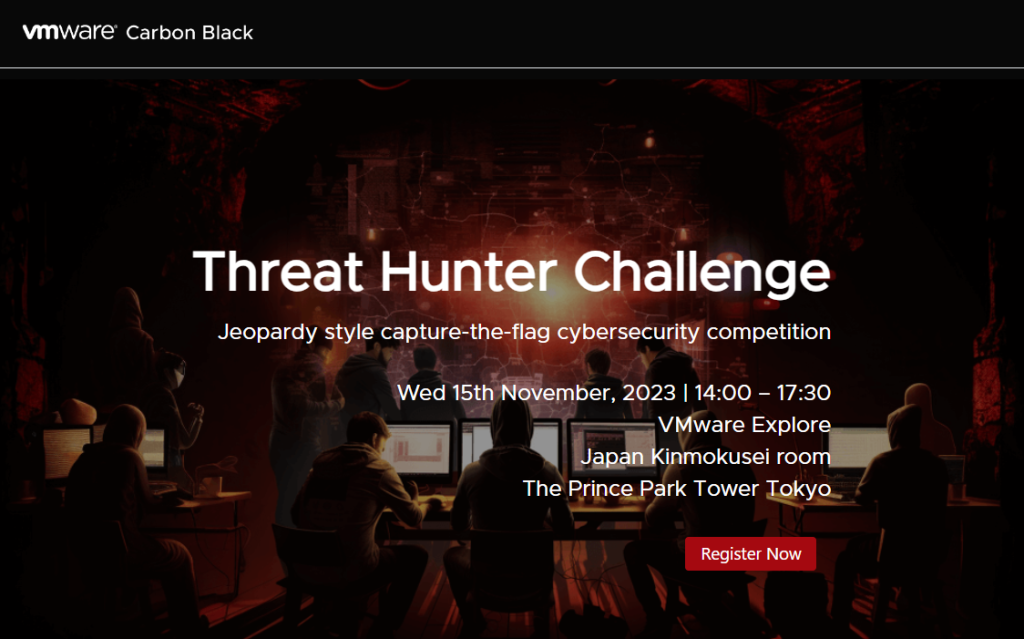

2023年11月15日、VMware(現Broadcom)社主催のVMware Explore 2023 Tokyo内で脅威ハンティングのコンテスト「VMware Carbon Black Threat Hunter Challenge」が開催されました。

今回は、同コンテストで並みいる強豪を抑えて個人スコア1位を獲得した、株式会社AGESTのプリンシパルアナリスト(以降Aさん)にインタビューを行いました。

■脅威ハンティングのコンテスト「CTF(Capture The Flag)」とは 情報セキュリティの腕を競い合うコンテストです。CTF(Capture The Flag -旗をつかめ-)とも呼ばれ、今や世界中で開催されています。 セキュリティ関連の課題がクイズ形式で提示され、制限時間内に解いたクイズによって獲得した得点が多い方が勝利です。個人でも団体でも参加でき、勝利を目指すためのWebサイトや書籍なども存在します。 関連記事 CTFとは。情報セキュリティの腕を競うコンテスト-Capture The Flag- </Sqripts>

【注釈】この記事は一部2023年11月15日時点での製品名等の表記があります。

コンテスト概要

開催概要

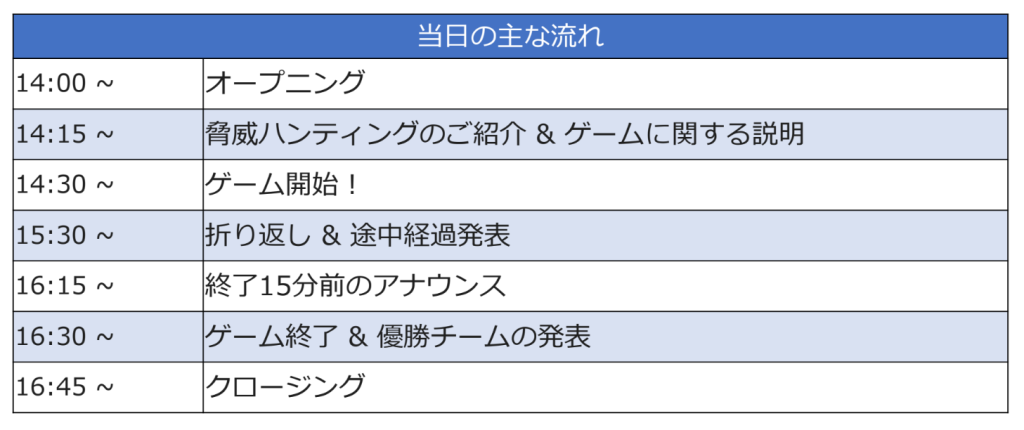

開催日:2023年11月15日(水)14:00~17:30 (VMware Explore 2023 Tokyo Day2)

場所:ザ・プリンスパークタワー東京「きんもくせい」ルーム

公式サイト:VMware Carbon Black Threat Hunter Challenge

競技の概要

VMware Carbon Blackを用いた脅威ハンティングを3時間で体験するコンテスト。これまで海外で多数開催されており、日本では今回が初の開催となった。

サイバーセキュリティの知識を問う問題や、VMware Carbon Black Cloudを用いた脅威ハンティングに挑戦し、時間内での獲得点数を競い合う。

参加対象は、サイバーセキュリティに興味がある・脅威ハンティングを体験してみたいといった人から、業務でVMware Carbon Blackの運用に携わる人、VMware Carbon Blackの導入を検討している人など幅広い。団体での参加が可能だが、得点は個人単位となる。

サイバーセキュリティの知識を問う問題や、VMware Carbon Black Cloudを用いた脅威ハンティングに挑戦する問題をL100-L300(初級~中級)の複数のレベルで出題している。

優勝者インタビュー。職業はセキュリティアナリスト。

編集部:今回は優勝おめでとうございます。まずはAさんのプロフィールをお願いします。

Aさん:現在は株式会社AGESTでセキュリティオペレーションセンター「DH-SOC」に所属し、セキュリティアナリストをしています。

これまでの職歴としては、セキュリティアナリストを3年、その前はデータセンターのオペレーターを6年ほどしていました。

編集部:今回参加された「VMware Carbon Black Threat Hunter Challenge」は、どのようなコンテストだったのでしょうか。

Aさん:VMWareのCarbon Black EDRで検知されたインシデントの調査・分析を題材にしたCapture the Flag形式の競技大会です。海外での開催実績はあるそうですが、日本で開催するのは今回が初めてと聞いています。

当社からは私と同僚の2名で参加しました。

編集部:参加したきっかけはどのようなものでしたか?

Aさん:今回のCTFはVMwareさんからお誘いいただき参加しました。

過去には2回ほど別のCTFに参加していますが、いずれもあまりいい成績ではなかったので、今回もそこそこの順位までいければいいな、というぐらいの見通しでした。

コンテスト開始から途中経過発表まで

編集部:コンテストで優勝に至る経緯をうかがいます。当日のタイムテーブルを拝見しました。日本では初めての開催とのことで、会場の雰囲気などどのように感じられましたか?

Aさん:実は私は当日遅刻をしてしまい、オープニングやゲームの説明には参加できませんでした。ですので、開会時の雰囲気などはわからず、初めて参加する大会なのに残念な思いをしました。

遅刻した私に対しても、VMwareの担当の方が丁寧に対応してくださったので、とても助かりました。

会場についた時にはもう競技が始まっており、みなさん真剣に取り組んでいたので、途中から入るのはかなり気まずかったです。

競技中に漏れ聞こえてきた周囲の話から、参加者はアナリストだけではなさそうだと感じましたので、あまり構えずに挑みました。

表彰時に他のSOCアナリストも多く参加していることを知り、むしろ驚いたぐらいです。

SOCアナリストとは 各種ネットワーク機器やセキュリティ機器などから取得したログを監視し、サイバー攻撃やインシデントの発生を把握する役割を担っています。監視は24時間365日行われます。 インシデントの対策の立案や、実際に発生したインシデントの対処を行うこともあります。

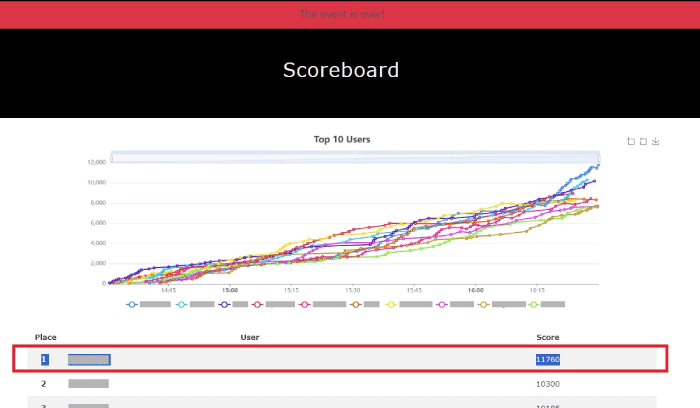

(VMware社提供。※モザイク加工をしています/Sqripts編集部)

編集部:競技の内容について教えてください。

Aさん:一般的な知識を問うパートが1/3、Carbon Black上で模擬的なインシデントのシナリオに基づいてアラートや検知ログからフラッグを探すパートが2/3ほどの割合でした。

一般的にSOCだと、端末と端末上の挙動だけについて詳しくなりがちですが、今回はネットワークだけではなく、ログの外部連携やAPIなどについての質問もあり、かなり広範囲について質問されている印象を受けました。

編集部:競技開始から1時間ほどで途中経過発表がありました。ここまでの前半での手ごたえはどのようなものでしたか?

Aさん:スタート時点ですでに出遅れていましたので、なるべく焦らず、着実に回答可能な問題を選んで解いていきました。今回のCTFは2回のミスで不正解の扱いになるルールでしたので、とにかく失点をしないことを一番に心掛けました。

私が従事しているようなSOCの現場では、短時間で確実に分析・判断することがいつも求められていますので、普段の業務のつもりで取り組みました。

とにかく遅れを挽回することに集中していたので、ここまでは順位などもあまり気にしていませんでした。途中経過の段階では5位に届かないぐらいでしたが、これぐらいのペースで解いていけばいいかなという感触でした。

途中経過を発表した司会の方から「追い上げが凄い」とコメントをいただいたのですが、私としては実感はなかったです。

優勝インタビューではありきたりなコメントをするのが精一杯でした

編集部:遅れてのスタートでしたが、順調に順位を上げていたのですね。競技後半での手ごたえはいかがでしたか?

Aさん:前半のペースを落とさず、同じような調子で問題を解いていきました。インシデントのシナリオに沿って解いていくタイプの問題が前半と比べて増えたので、前半よりも比較的容易に解けたかなと思います。

出題ではAPIや外部ログ出力に関する問題もありました。私が現在所属しているDH-SOCでは、運用を担当するチームと連携して顧客対応をすることがあります。その際に運用チームから教えてもらった知識を活用することができ、とても嬉しかったです。

夢中で問題を解いていたところ、途中で同僚から1位になっていることを教えられて、自分としてはむしろ驚きました。景品も出るという話をチラッと聞いていたので、それならもうちょっと頑張ってみようかなと。

終了の30分前ぐらいに2位の人に500点(1~2問分)程度の点差に迫られていたので、正直焦りもありました。どうにか突き放そうとして頑張って点差を稼いだのですが、最後はそのまま逃げ切り、終了することができました。

(※名前を隠す加工をしています/Sqripts編集部)

編集部:最終の結果では、個人スコア1位を獲得されました。おめでとうございます!

発表時のお気持ちはどのようなものだったでしょうか。

Aさん:そこそこの順位のつもりで参加していたので、1位が取れるとは思っておらず、正直びっくりしました。

今ここに至っても1位を取ったという実感はないです。自分のことではないみたいで……

優勝時のインタビューでも泡食ってありきたりなコメントをするので精一杯でした。

編集部:競技では冷静でしたが、優勝インタビューはテンパってしまったというところでしょうか。

本当におめでとうございます。

CTFで勝つために必要なこと

編集部:このようなコンテストや大会は普段の業務経験が活きるのだとは思いますが、大会に向けて、普段から準備やトレーニングしていることなどはありますか?

Aさん:特にはありません。

しいて言うなら、業務を通して幅広く知識を得ようと心掛けているぐらいです。また、普段から、端末の挙動ではなくその背後にあるユーザーや攻撃者の意図を意識するようにしています。

編集部:今後もこのような大会があれば出場されますか?(他社CTF含む)

Aさん:ぜひ参加したいと思っています。

自身のセキュリティ知識やアナリストの腕試しという意味もありますが、純粋に自分の知識を使って問題を解いていくのは楽しいです。

編集部:これから出場を目指す方に、普段から取り組むとよい勉強・トレーニングなどがあればアドバイスをお願いします。

Aさん:自分の業務外の知識も知ろうとすることが重要だと思います。

SOCだけだとついつい端末側の知識に偏りがちですが、CTFだとフォレンジックやネットワーク、製品でも運用構築に近い部分の知識が問われることも珍しくありません。

それから、実際に分析に必要な作業を行って操作に慣れておくことも重要だと思います。競技中も調べものをすることは可能ですが、「一度経験があることを思い出すために調べる」のと、「初めての作業を調べながら、その情報を元に作業する」のでは、速度も作業精度も各段に差が出ます。

普段から、自分の担当する部分だけではなく、周辺の知識を習得したり実際に作業を行ってみることで、予想外の問題が出ても解いていく力がつくと思います。

(了)